워크로드 ID

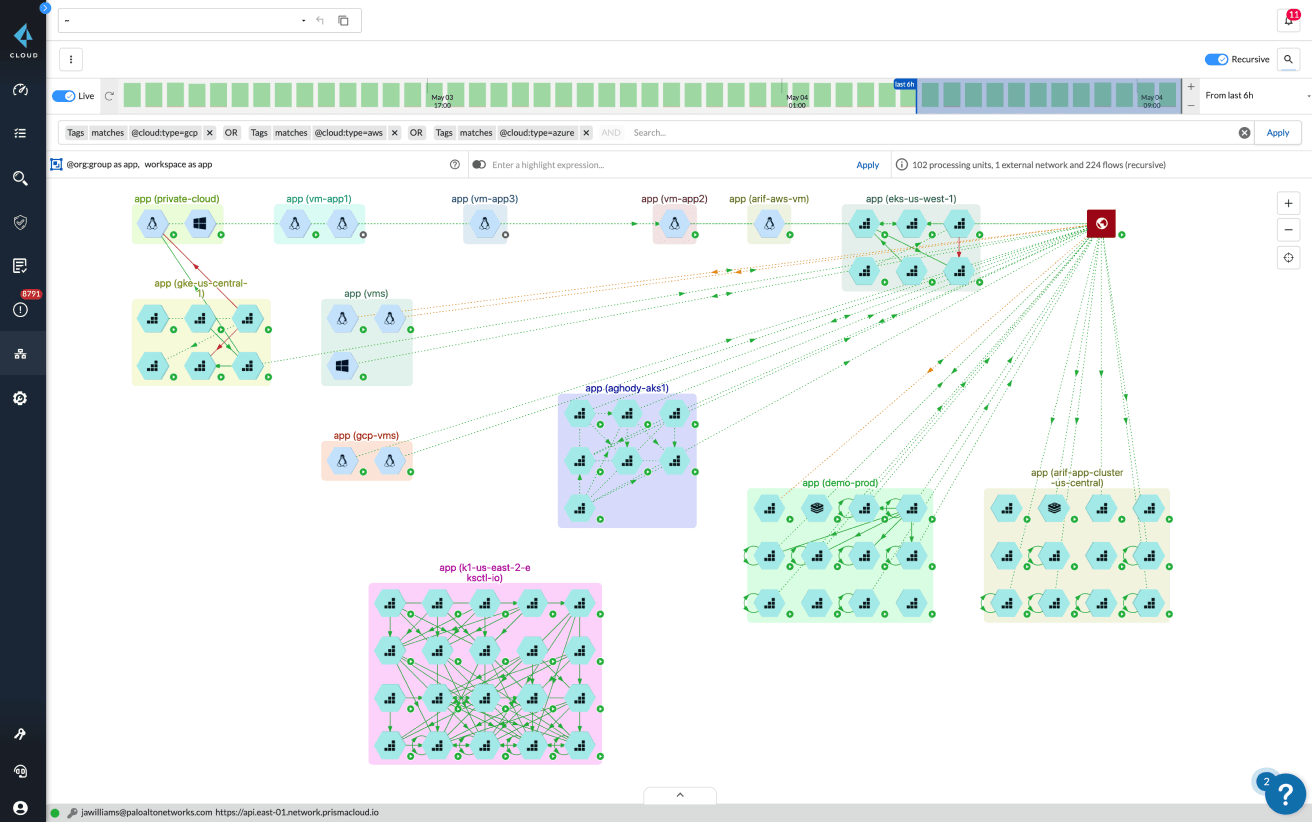

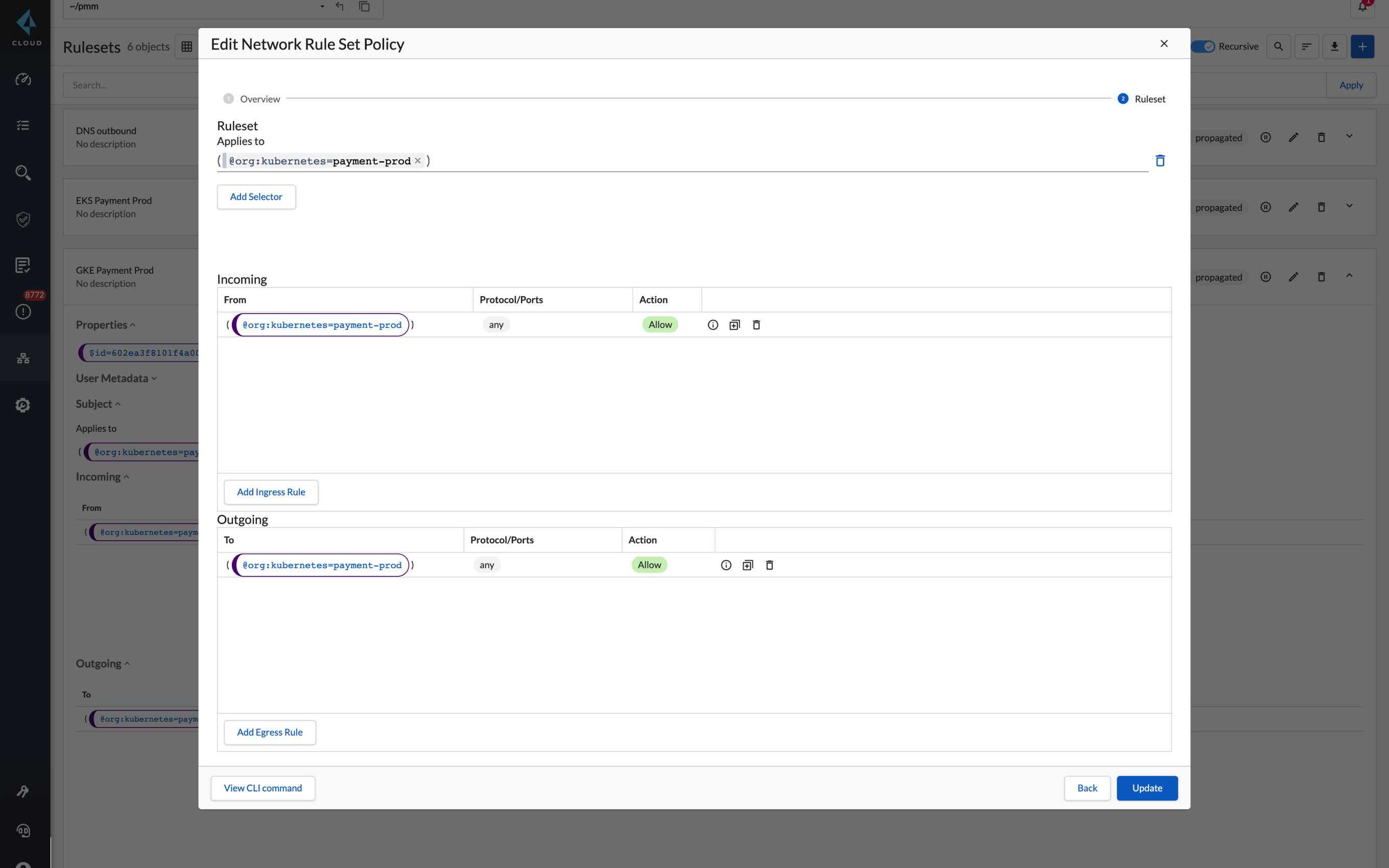

클라우드 네이티브 애플리케이션은 워크로드 통신을 보호할 때 네트워크 주소를 사용할 필요가 없는 새로운 보안 설계가 필요합니다. Prisma Cloud는 마이크로세그먼테이션과 네트워크를 분리하고, 보안과 워크로드 ID를 결합하여 최적의 보호를 구현합니다. Prisma Cloud 마이크로세그먼테이션 솔루션에서는 모든 것이 ID를 중심으로 움직입니다.

워크로드 ID 정의

워크로드 ID는 ID 기반 마이크로 세그먼테이션으로 제로 트러스트를 지원하는 핵심 요소입니다. Prisma Cloud는 암호화 방식으로 서명된 워크로드 ID로 모든 보호된 호스트와 컨테이너를 할당합니다.

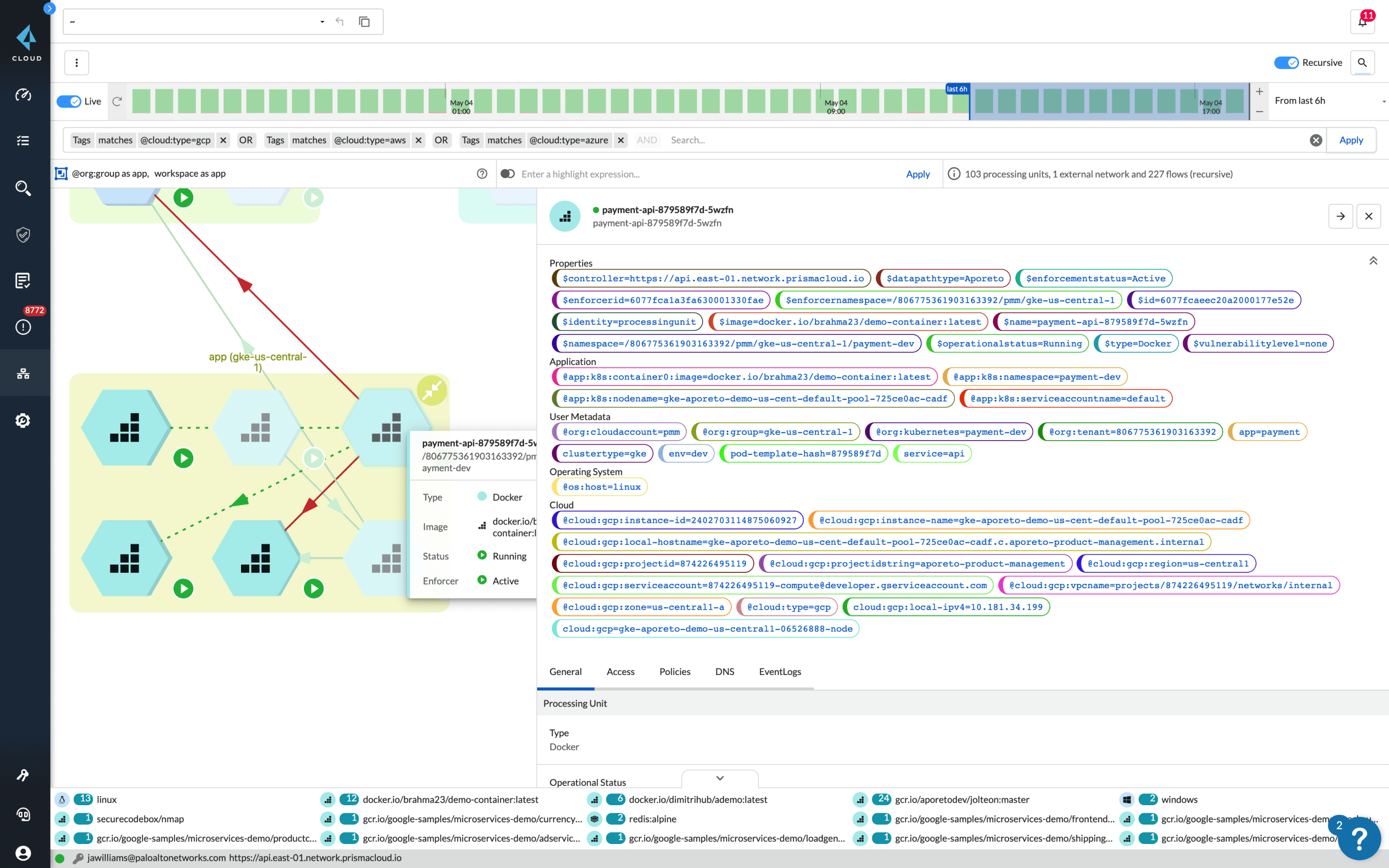

워크로드 ID가 태그를 구성

각 ID는 Amazon Web Services(AWS®), Microsoft Azure®, Google Cloud, Kubernetes® 등 클라우드 네이티브 소스의 메타데이터를 포함한 컨텍스트 속성으로 구성됩니다.

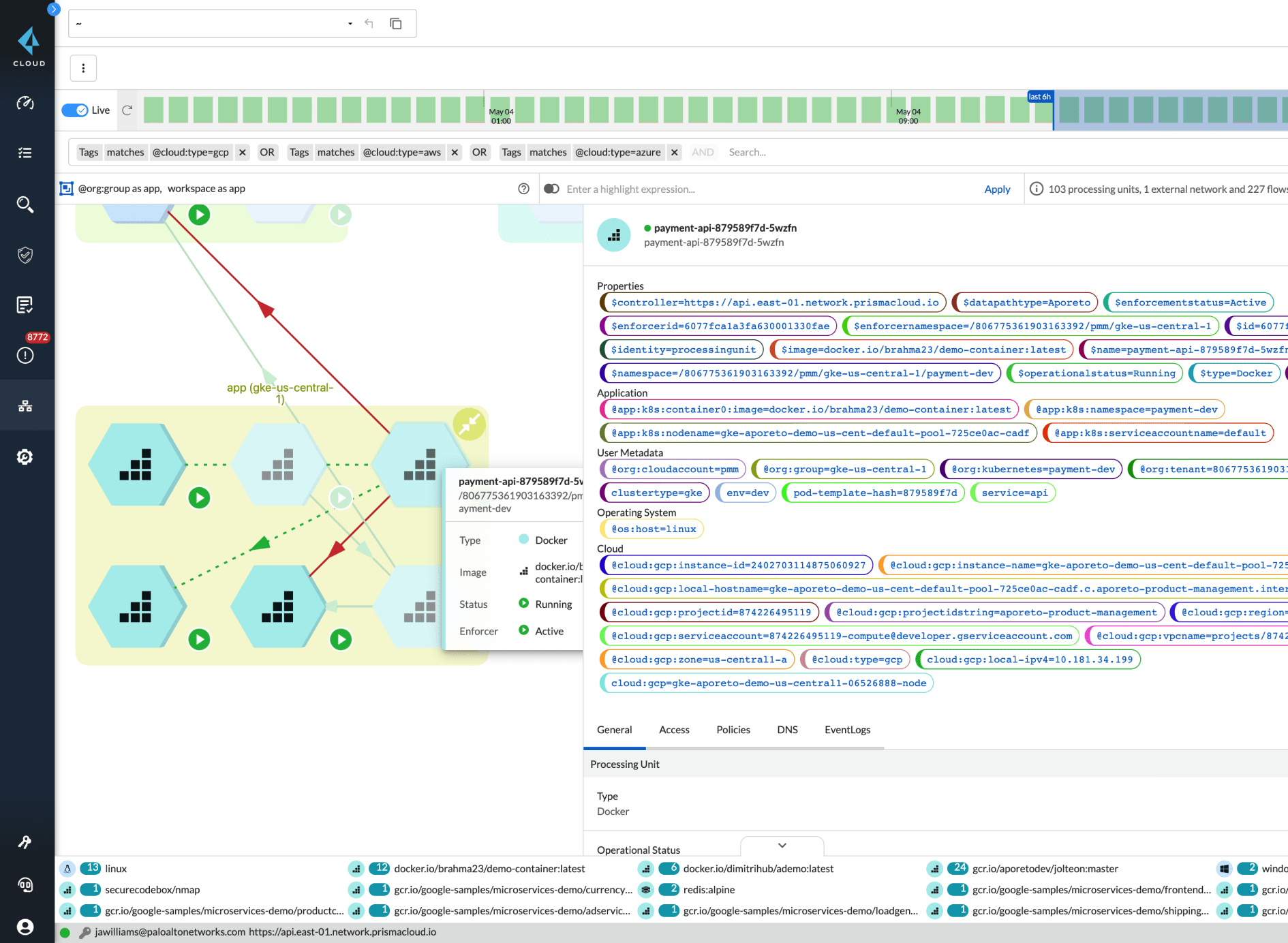

ID로 네트워크 가시성 정확도 보장

보호된 워크로드는 통신 요청이 있을 때마다 ID를 주고받습니다. ID는 네트워크 플로 가시성에 포함되어 있어서 컨텍스트가 없는 IP 주소에 의존할 필요가 없습니다.

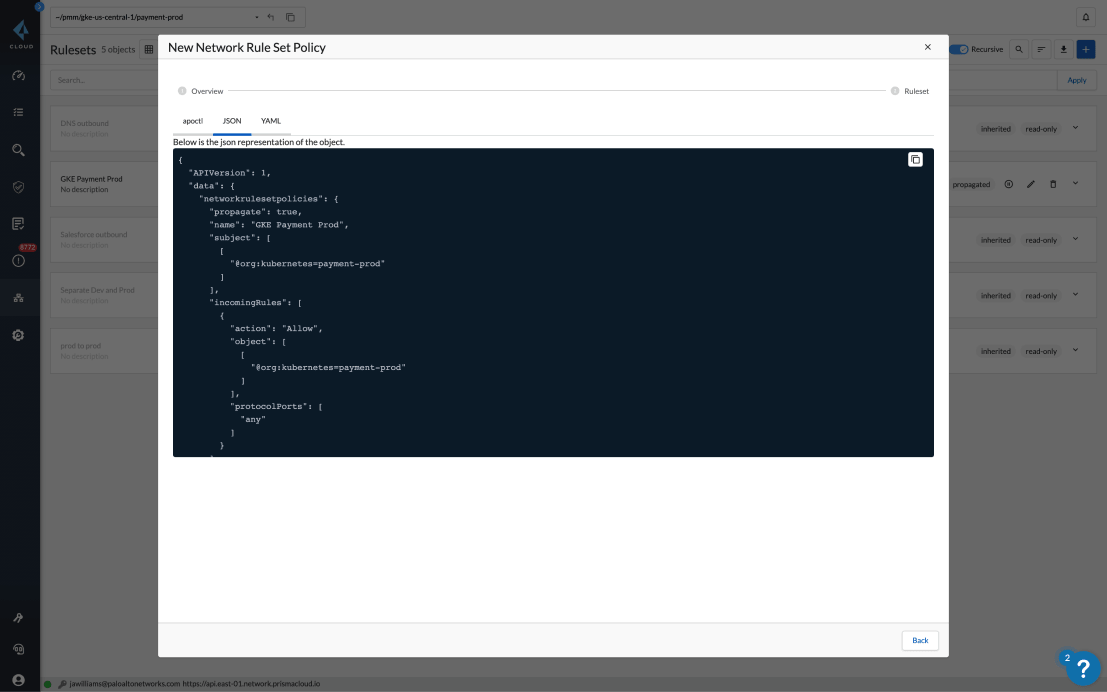

ID로 워크로드 방어 강화

Prisma Cloud는 IP 주소 대신 통신 워크로드의 ID를 인증합니다. 워크로드가 인증되지 않았거나 승인되지 않은 경우, 네트워크 액세스 요청이 거부됩니다.